Projet CICAR

Accès distant sécurisé — 2FA — GLPI — Helpdesk

Agence de location automobile · Îles Canaries

Accès distant sécurisé — 2FA — GLPI — Helpdesk

Agence de location automobile · Îles Canaries

CICAR est une société de location automobile aux Îles Canaries. L'administrateur du siège de Tenerife souhaite un accès distant sécurisé sur tous les équipements de chaque agence, centralisé sous MobaXterm, avec double authentification sur le SNS, et un helpdesk GLPI pour la gestion des incidents.

| Équipement / VM | Rôle | Adresse IP | Accès distant / Identifiants |

|---|---|---|---|

| 🏢 Agence El Hierro (192.168.54.0/24) | |||

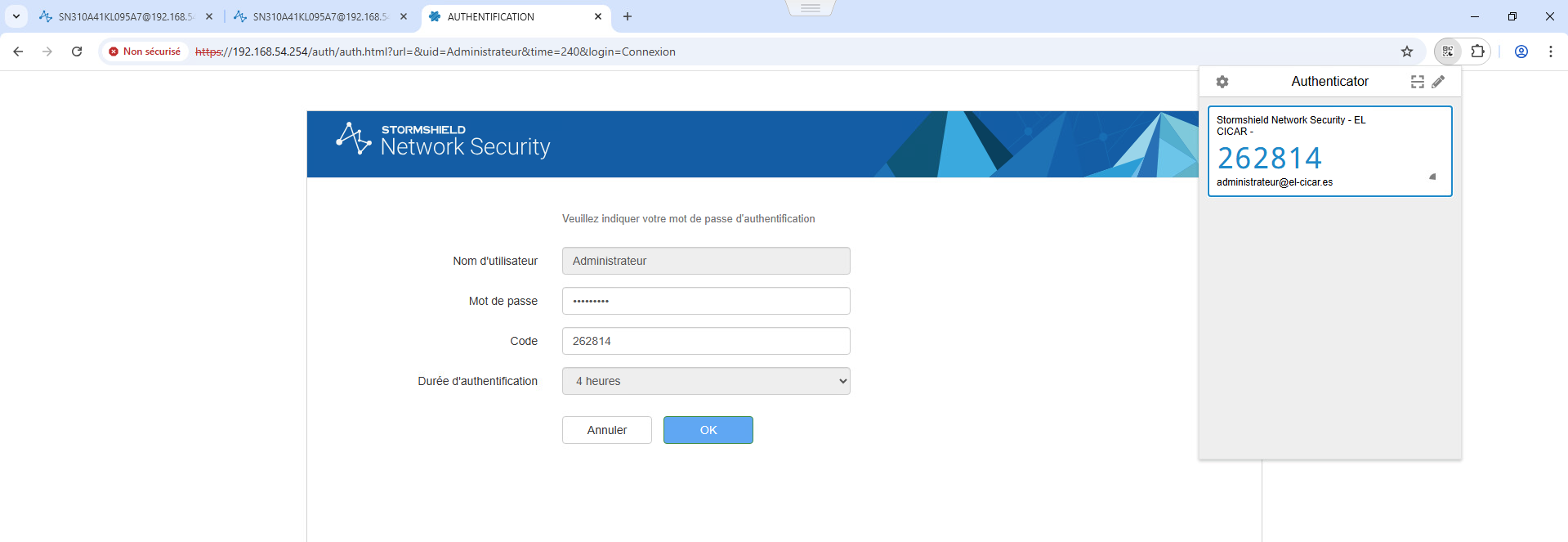

| Stormshield SNS 310 | Pare-feu / VPN (2FA activé) | 192.168.54.254 | admin / Afpi5962! + Code OTP (Google Authenticator) |

| AD/DNS/DHCP | Windows Server 2019 | 192.168.54.10 | RDP : Administrateur / @fpi5962! |

| SRV-EL-WEB-01 | Serveur Apache | 192.168.54.15 | SSH : root / Afpi5962! |

| SRV-EL-WEB-02 | Serveur Apache | 192.168.54.16 | SSH : root / Afpi5962! |

| SRV-EL-PROXY | HAProxy (DMZ) | 192.168.64.1 | SSH : root / Afpi5962! |

| ESXi principal | Hyperviseur LAN | 192.168.54.1 | root / Afpi5962! |

| ESXi secondaire | Hyperviseur (Load Balancing) | 192.168.69.94 | root / Afpi5962! |

| TP-Link SG-3424 | Switch manageable LAN | 192.168.54.20 | admin / Afpi5962 |

| AP WiFi WA901N | Borne WiFi 802.1X | 192.168.54.30 | admin / Afpi5962! |

| 🏢 Siège Tenerife (192.168.57.0/24) | |||

| Zimbra Mail | Messagerie | 192.168.57.40 | admin@el-cicar.es / Afpi5962🌐 https://mail.el-cicar.es:7071 Afpi5962! |

| Centreon | Supervision SNMP | 192.168.57.50 | HTTPS : admin / Centreon!123 |

| TrueNAS | NAS RAID-5 (sauvegardes Veeam) | 192.168.57.2 | 📁 el-user / Afpi5962!🖥️ truenas_admin / Afpi5962! |

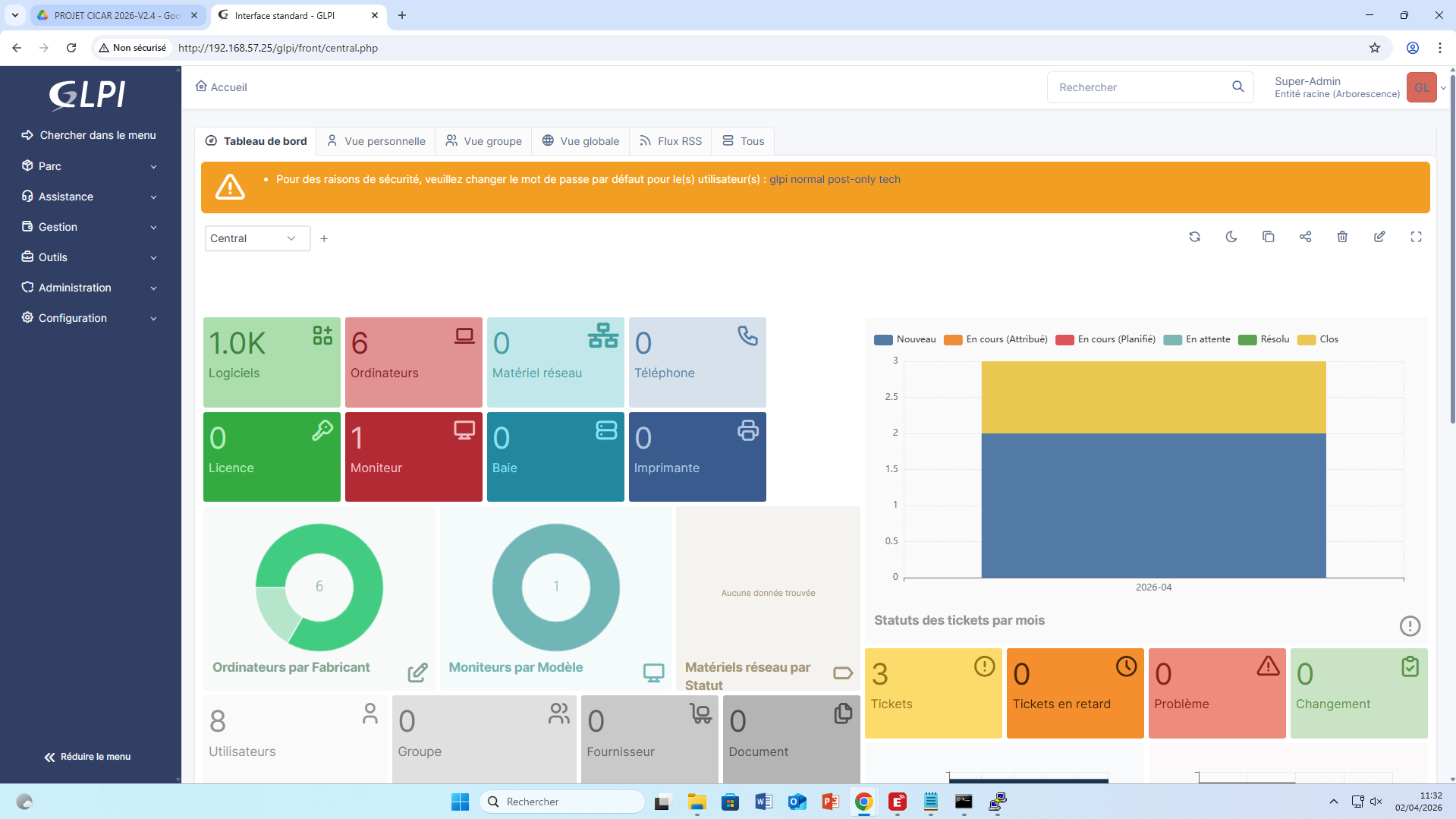

| GLPI | Helpdesk & Inventaire | 192.168.57.60 | HTTPS : glpi-admin / À définir lors de l'installation |

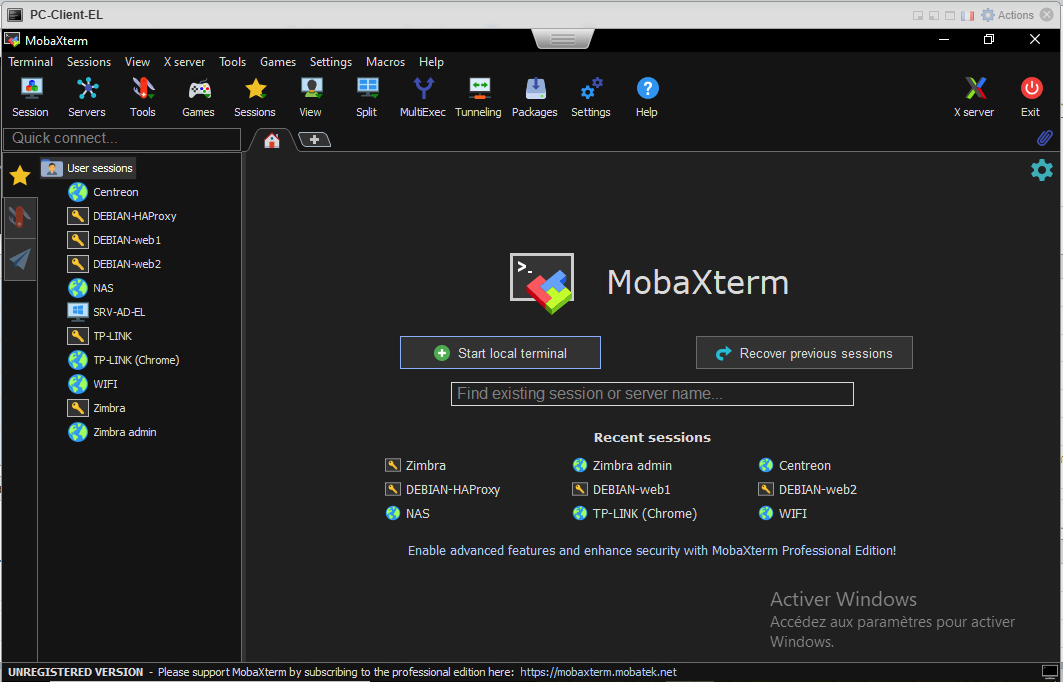

MobaXterm centralise les connexions SSH (serveurs Linux), RDP (AD) et HTTPS (Stormshield) via le tunnel VPN IPsec.

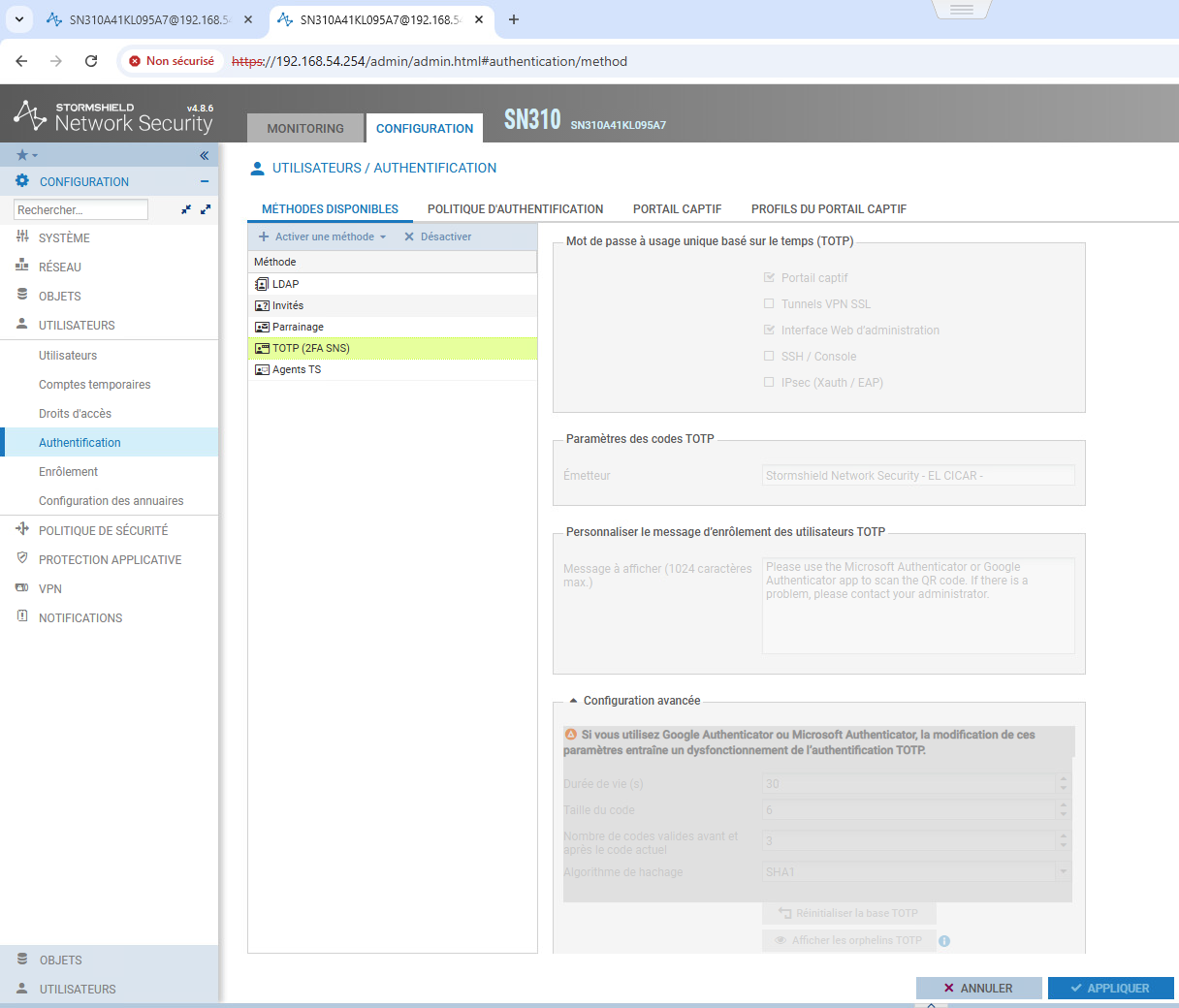

Pour renforcer la sécurité des accès administratifs, l'authentification à deux facteurs a été activée sur le pare-feu Stormshield SNS 310. La méthode retenue est le One Time Password (OTP) avec l'extension Google Authenticator.

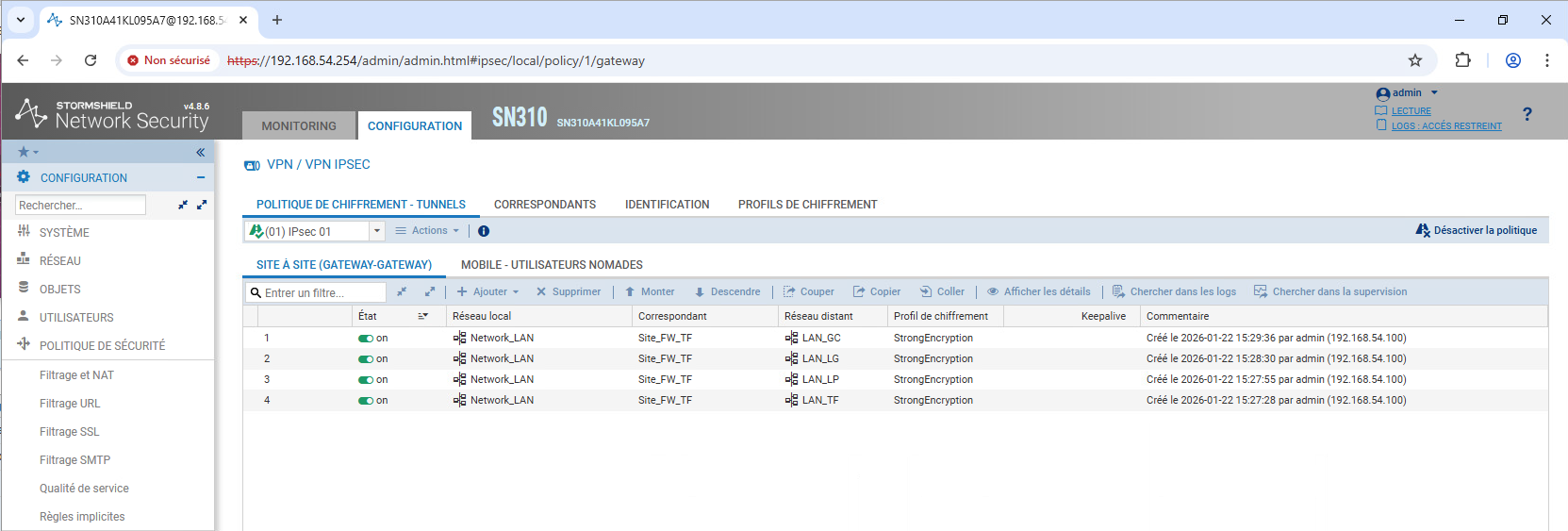

Un tunnel VPN IPsec est établi entre le Stormshield SNS 310 de l'agence El Hierro et le pare-feu du siège de Tenerife, permettant les accès distants sécurisés et les sauvegardes Veeam.

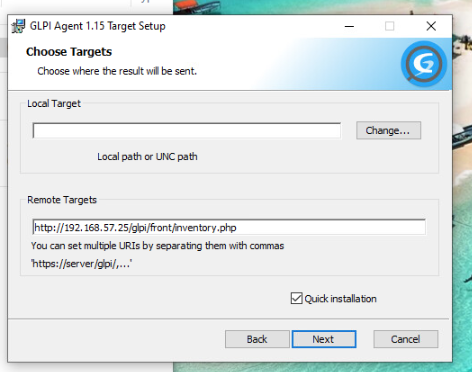

GLPI installé au siège, avec GLPI_Agent sur tous les postes/serveurs pour l'inventaire automatique et la gestion des tickets.

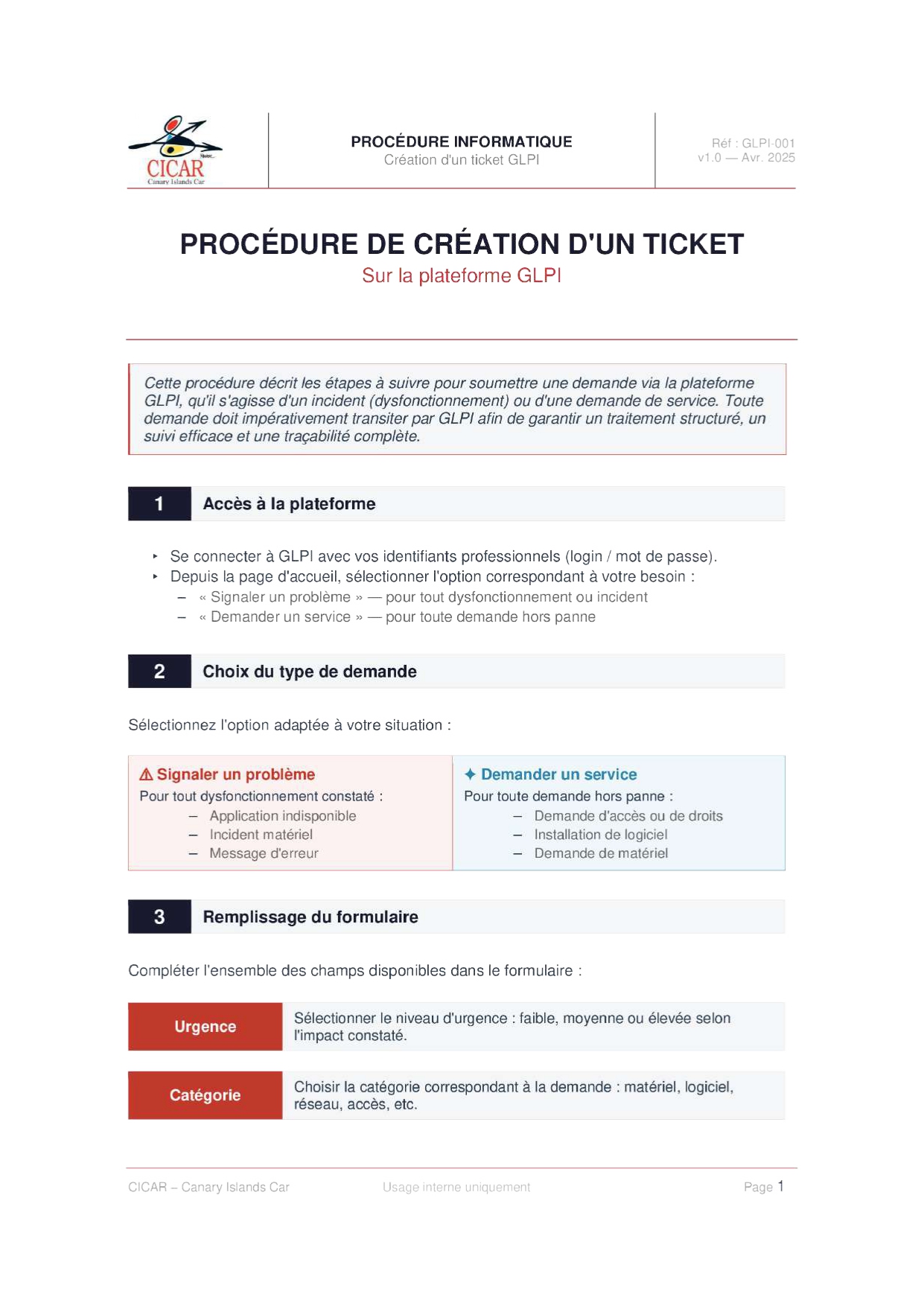

https://glpi.el-cicars.esSélectionnez l'option adaptée à votre situation :

Pour tout dysfonctionnement constaté :

Pour toute demande hors panne :

Compléter l'ensemble des champs disponibles dans le formulaire :

Toute demande, qu'il s'agisse d'un incident ou d'une demande de service, doit impérativement être effectuée via la plateforme GLPI afin de garantir un traitement structuré, un suivi efficace et une traçabilité complète pour le service informatique.

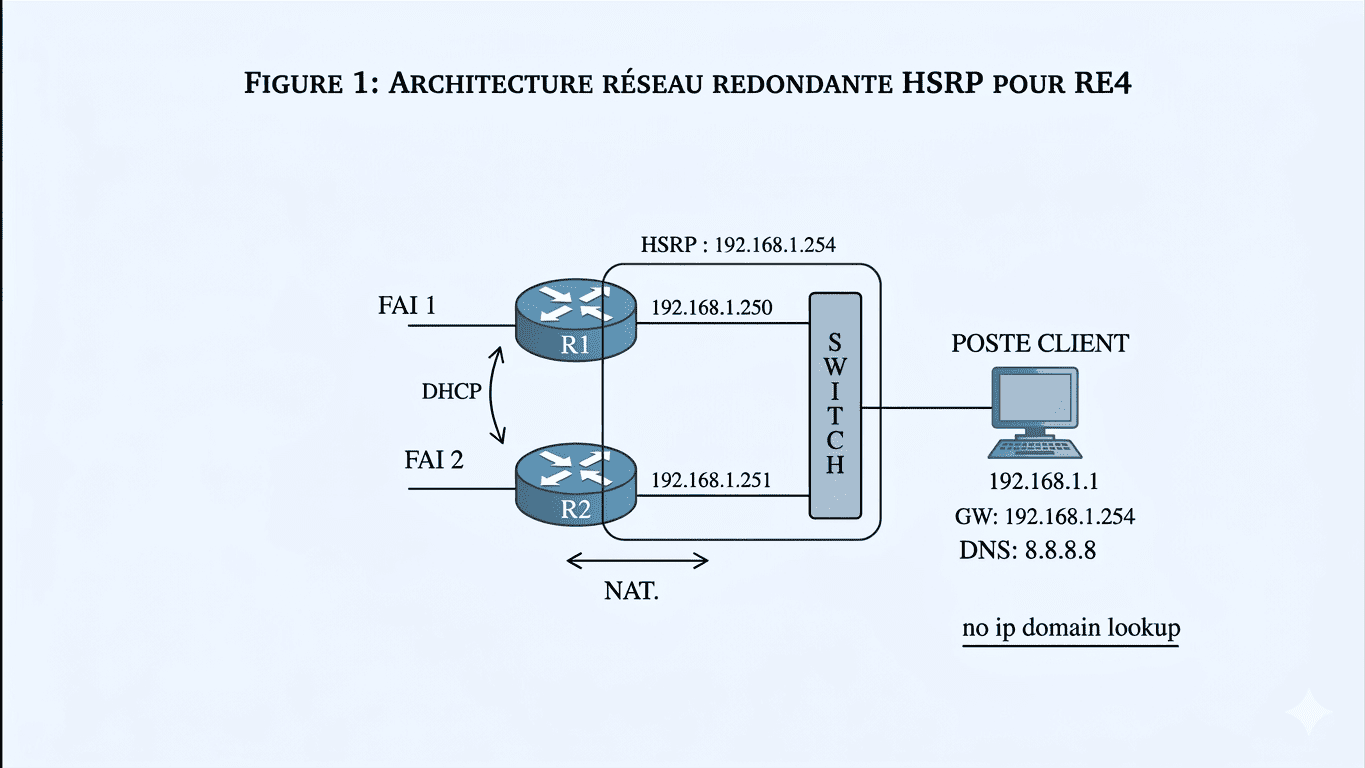

L'agence de Madère dispose d'un routeur Cisco. En cas de panne du FAI principal, l'activité est paralysée. La solution maquettée repose sur :

192.168.1.254 comme passerelle unique pour les clients LAN| Équipement | Interface | Adresse IP | Rôle |

|---|---|---|---|

| router1 | FastEthernet 0/3/0 | 192.168.1.250 /24 | LAN — ip nat inside |

| router1 | FastEthernet 0/3/1 | DHCP (FAI 1) | WAN — ip nat outside |

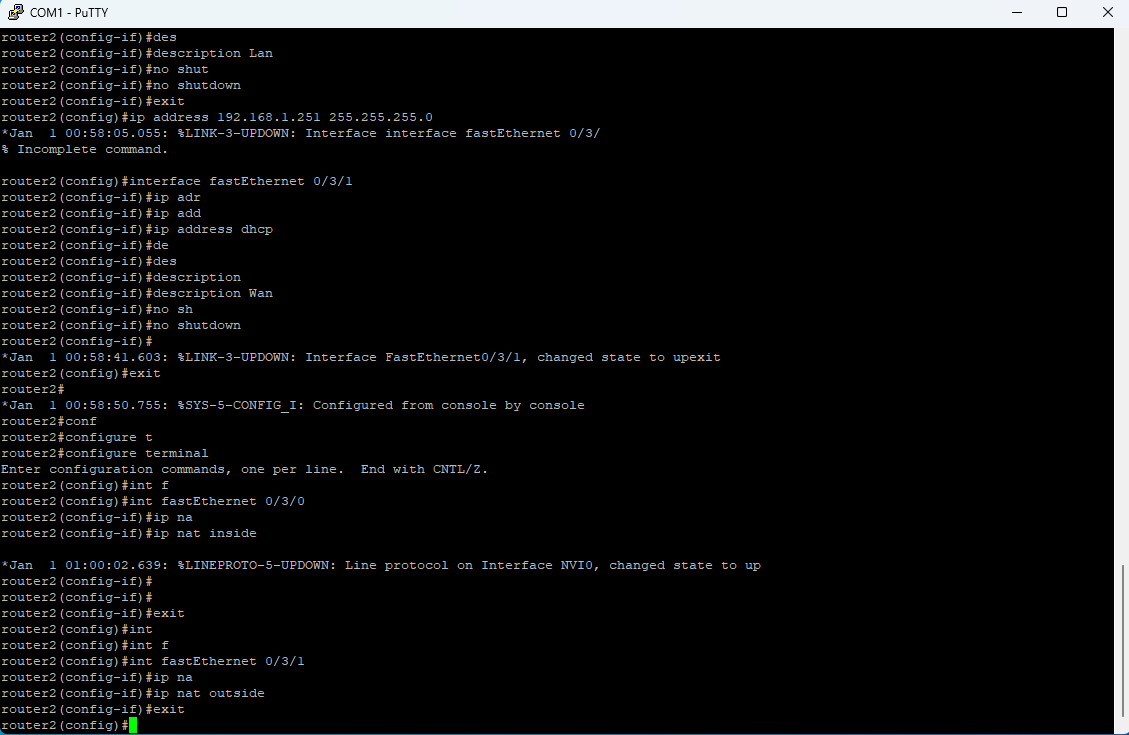

| router2 | FastEthernet 0/3/0 | 192.168.1.251 /24 | LAN — ip nat inside |

| router2 | FastEthernet 0/3/1 | DHCP (FAI 2) | WAN — ip nat outside |

| HSRP VIP | — | 192.168.1.254 | Passerelle virtuelle partagée |

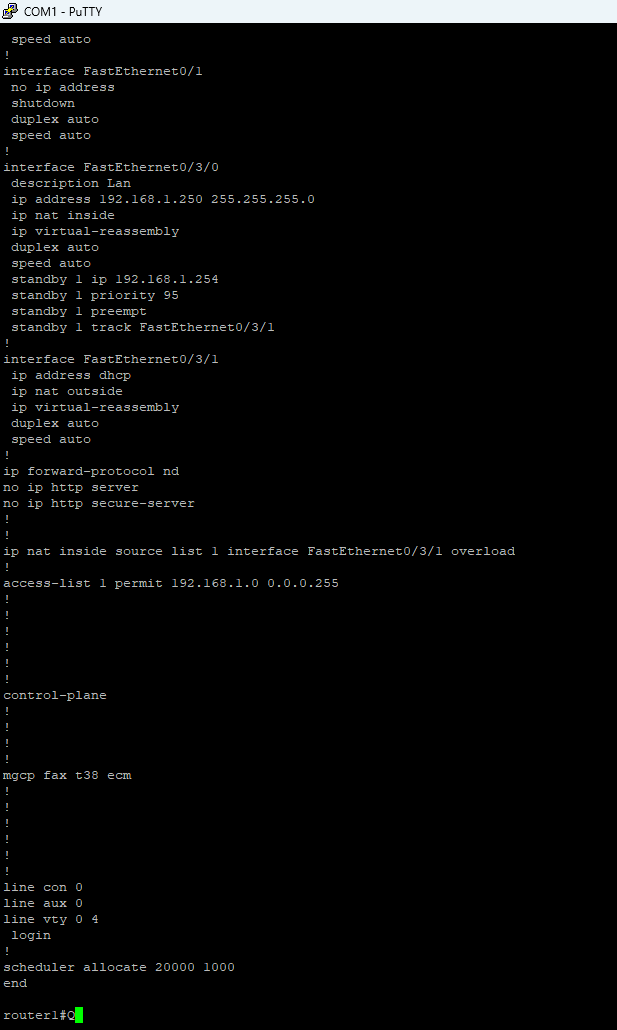

no ip domain lookup

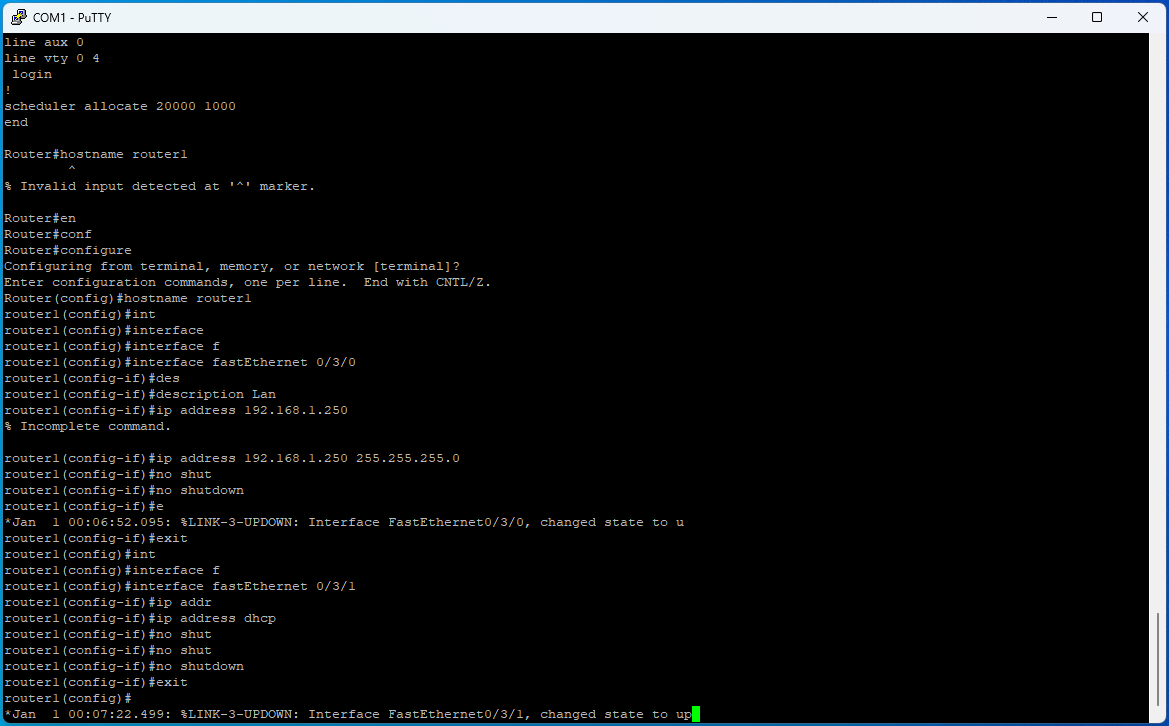

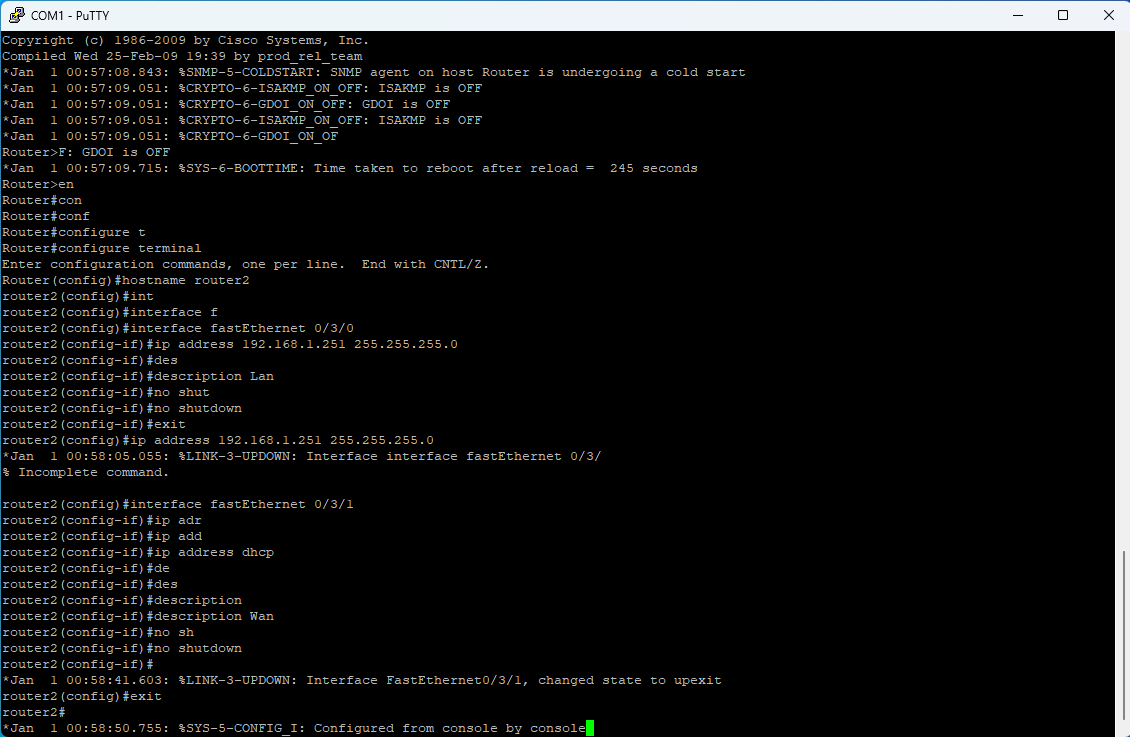

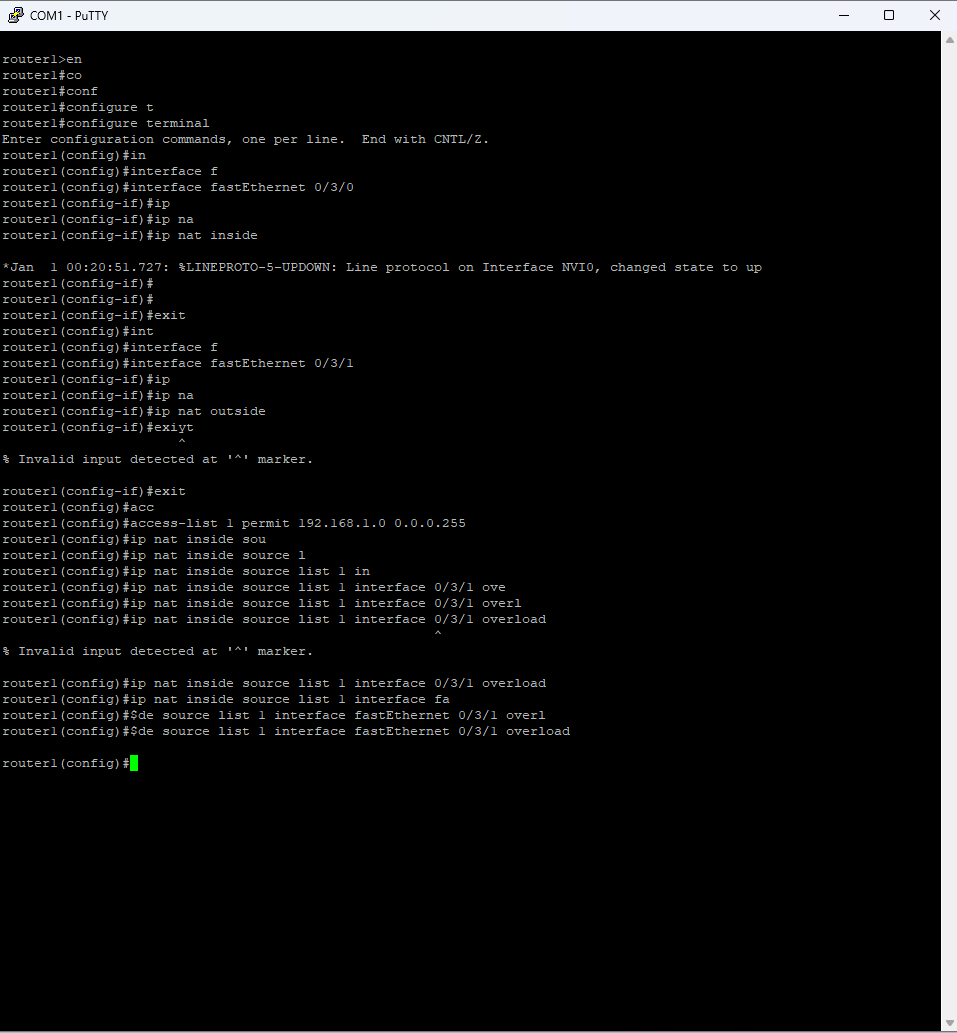

Interface LAN (Fa0/3/0) configurée en 192.168.1.250/24, interface WAN (Fa0/3/1) en DHCP.

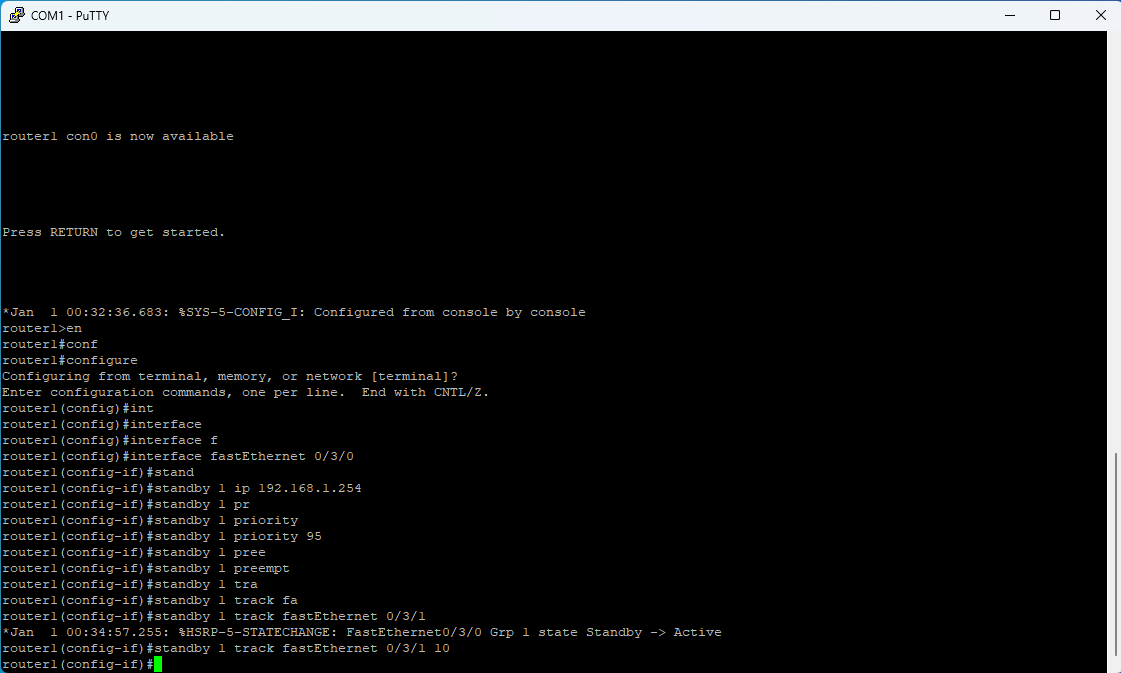

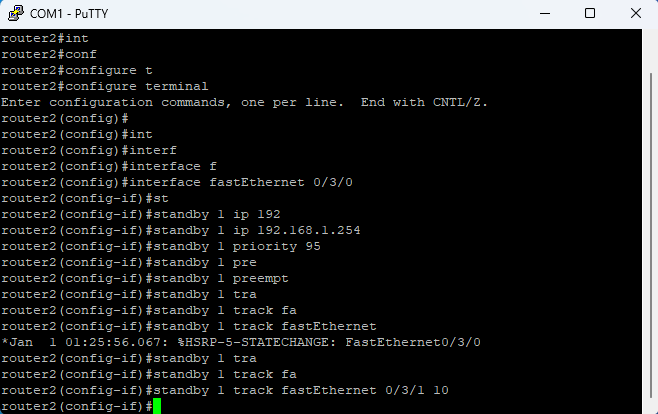

interface fastEthernet 0/3/0 standby 1 ip 192.168.1.254 standby 1 priority 95 standby 1 preempt standby 1 track fastEthernet 0/3/1 10

Router1 a une priorité de 95. Si l'interface WAN (Fa0/3/1) tombe, la priorité est réduite de 10, provoquant le basculement vers router2.

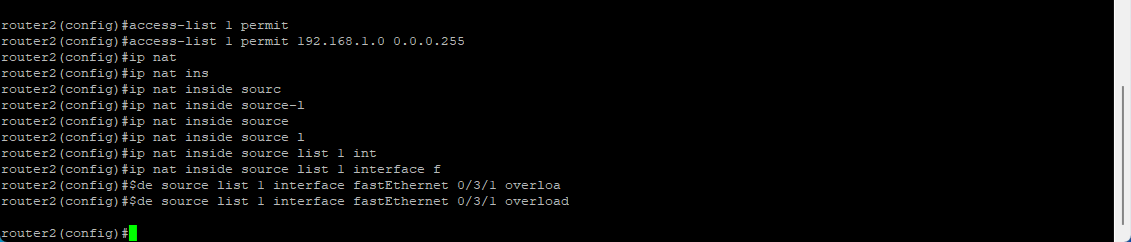

access-list 1 permit 192.168.1.0 0.0.0.255 ip nat inside source list 1 interface fastEthernet 0/3/1 overload

Le NAT overload permet à tous les postes du LAN de sortir sur internet via l'interface WAN de chaque routeur selon lequel est actif HSRP.

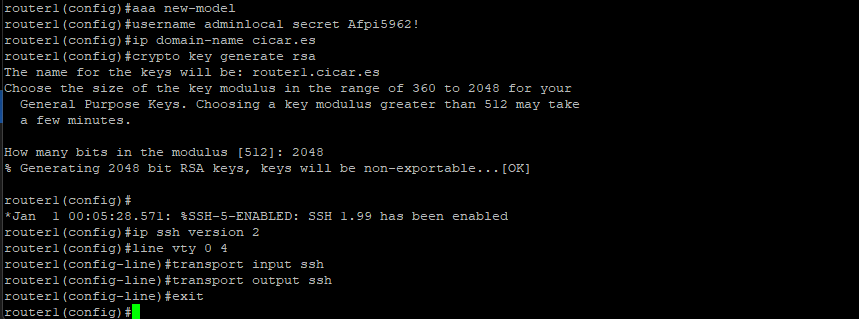

aaa new-model username adminlocal secret Afpi5962! ip domain-name cicar.es crypto key generate rsa (2048 bits) ip ssh version 2 line vty 0 4 transport input ssh transport output ssh

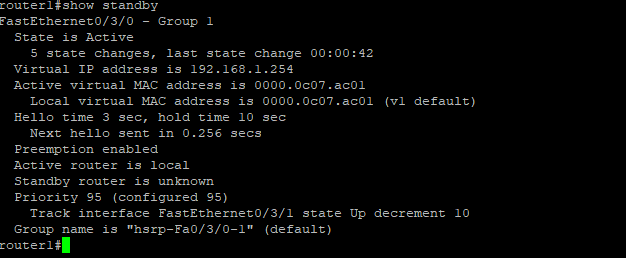

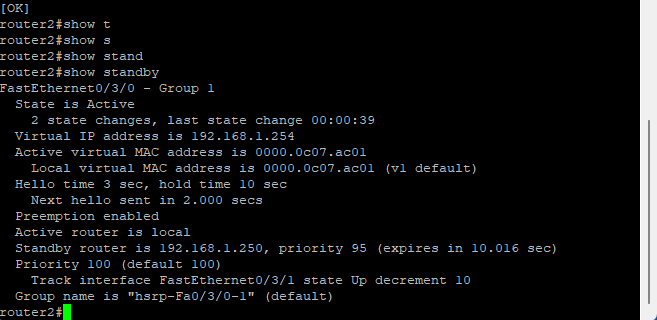

show standbyLa commande show standby sur chaque routeur permet de confirmer l'état HSRP, la priorité, l'IP virtuelle et le tracking d'interface.

show standby validée