Projet CICAR

Externalisation des serveurs de réservation — Load Balancing & Sauvegarde

Agence de location automobile · Îles Canaries

Externalisation des serveurs de réservation — Load Balancing & Sauvegarde

Agence de location automobile · Îles Canaries

CICAR est une société de location automobile aux Îles Canaries, avec un siège à Tenerife et plusieurs agences locales interconnectées par VPN IPsec. L'agence d'El Hierro (Valverde) utilise le réseau 192.168.54.0/24.

Suite à une panne inter-îles ayant paralysé les réservations, la direction souhaite externaliser les serveurs de réservation localement, avec un mécanisme de load balancing et une sauvegarde automatique vers le NAS du siège.

| Équipement / VM | Rôle | Adresse IP | Accès distant / Identifiants |

|---|---|---|---|

| 🏢 Agence El Hierro (192.168.54.0/24) | |||

| Stormshield SNS 310 | Pare-feu / VPN | 192.168.54.254 | admin / Afpi5962! |

| AD/DNS/DHCP | Windows Server 2019 | 192.168.54.10 | RDP : Administrateur / @fpi5962! |

| SRV-EL-WEB-01 | Serveur Apache | 192.168.54.15 | SSH : root / Afpi5962! |

| SRV-EL-WEB-02 | Serveur Apache | 192.168.54.16 | SSH : root / Afpi5962! |

| SRV-EL-PROXY | HAProxy (DMZ) | 192.168.64.1 | SSH : root / Afpi5962! |

| ESXi principal | Hyperviseur LAN | 192.168.54.1 | root / Afpi5962! |

| ESXi secondaire | Hyperviseur (Load Balancing) | 192.168.69.94 | root / Afpi5962! |

| TP-Link SG-3424 | Switch manageable LAN | 192.168.54.20 | admin / Afpi5962 |

| AP WiFi WA901N | Borne WiFi 802.1X | 192.168.54.30 | admin / Afpi5962! |

| 🏢 Siège Tenerife (192.168.57.0/24) | |||

| Zimbra Mail | Messagerie | 192.168.57.40 | admin@el-cicar.es / Afpi5962🌐 https://mail.el-cicar.es:7071 Afpi5962! |

| Centreon | Supervision SNMP | 192.168.57.50 | HTTPS : admin / Centreon!123 |

| TrueNAS | NAS RAID-5 (sauvegardes Veeam) | 192.168.57.2 | 📁 el-user / Afpi5962!🖥️ truenas_admin / Afpi5962! |

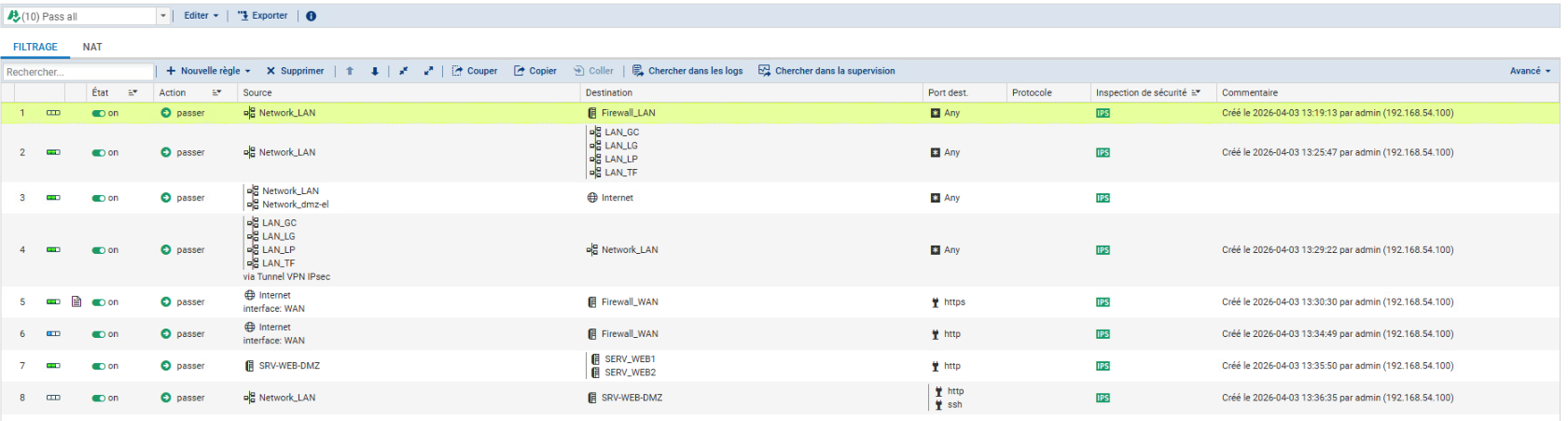

Les requêtes HTTP/HTTPS arrivent sur le pare-feu Stormshield, sont NATées vers HAProxy en DMZ (192.168.64.1). HAProxy distribue la charge en round-robin vers les deux serveurs web situés dans le LAN (192.168.54.15 et 192.168.54.16).

Regles_Filtrage_Stormshield_SNS310.png

Regles_Filtrage_Stormshield_SNS310.png

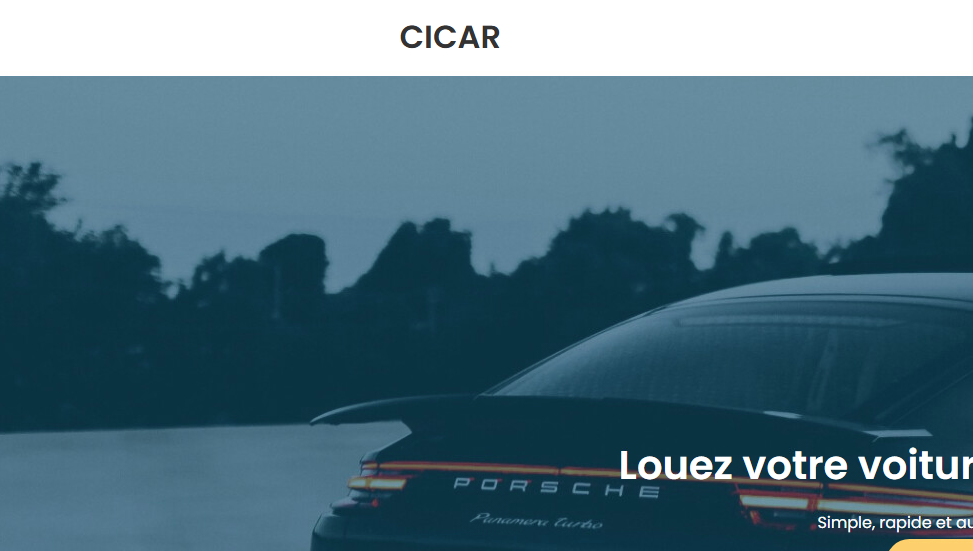

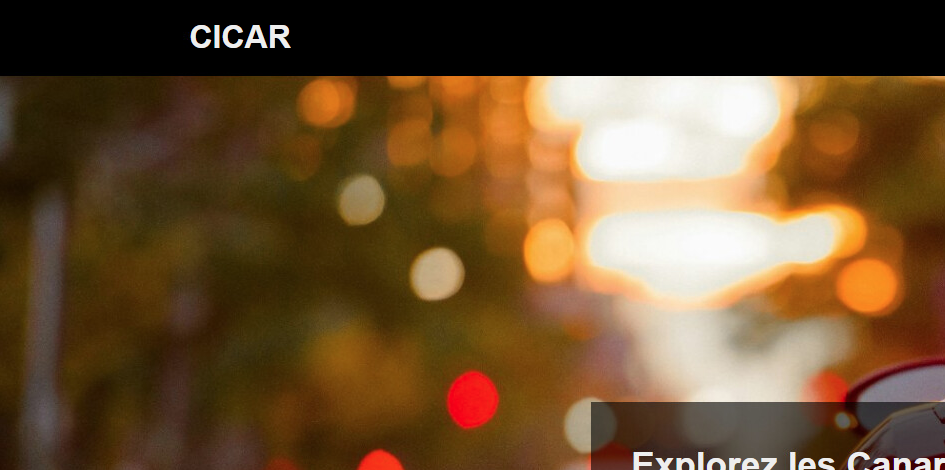

Chaque serveur héberge un site indépendant. Le virtual host Apache est configuré pour répondre sur le domaine el-cicars.es et servir les fichiers depuis /var/www/el-cicars.

# /etc/apache2/sites-available/el-cicars.conf (WEB-01 & WEB-02)

<VirtualHost *:80>

ServerName el-cicars.es

ServerAlias www.el-cicars.es

DocumentRoot /var/www/el-cicars

ErrorLog ${APACHE_LOG_DIR}/el-cicars_error.log

CustomLog ${APACHE_LOG_DIR}/el-cicars_access.log combined

</VirtualHost>

# Activation du site et redémarrage

a2ensite el-cicars.conf

systemctl reload apache2

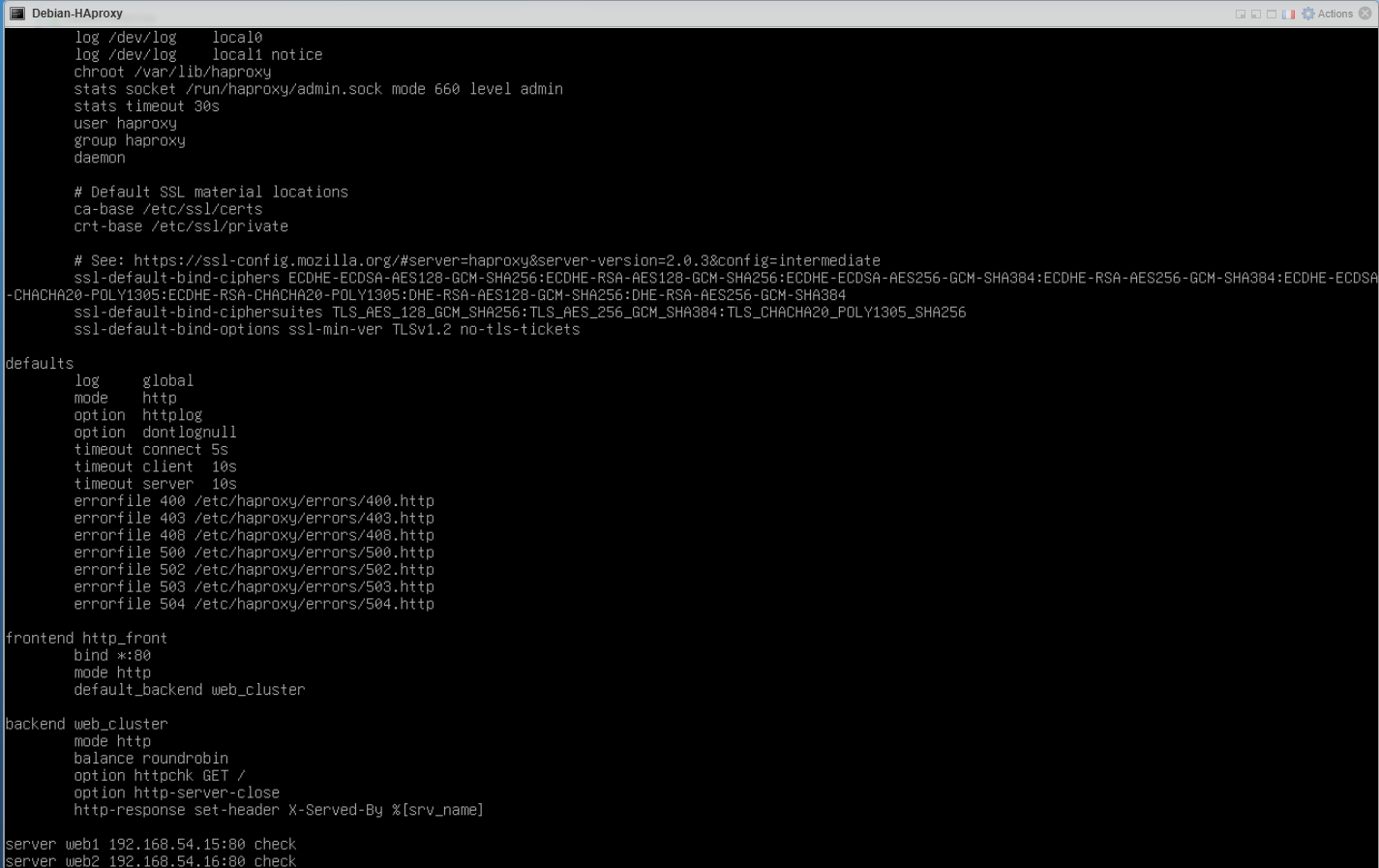

HAProxy est configuré en mode HTTP, avec round-robin et health checks actifs. En cas de panne d'un serveur web, le trafic bascule automatiquement sur l'autre.

# /etc/haproxy/haproxy.cfg (extrait)

frontend http_front

bind *:80

default_backend web_cluster

backend web_cluster

balance roundrobin

option httpchk GET /

server web01 192.168.54.15:80 check

server web02 192.168.54.16:80 check

/etc/haproxy/haproxy.cfg avec frontend HTTP, backend en round-robin et les serveurs WEB-01 et WEB-02. Config_Service_HAProxy_LoadBalancer.png

Config_Service_HAProxy_LoadBalancer.png

Pour valider la continuité de service, le serveur WEB-01 a été arrêté volontairement. HAProxy a détecté la panne via le health check (option httpchk GET /) et a basculé automatiquement l'intégralité du trafic vers WEB-02, sans interruption côté client.

systemctl stop apache2 sur WEB-01

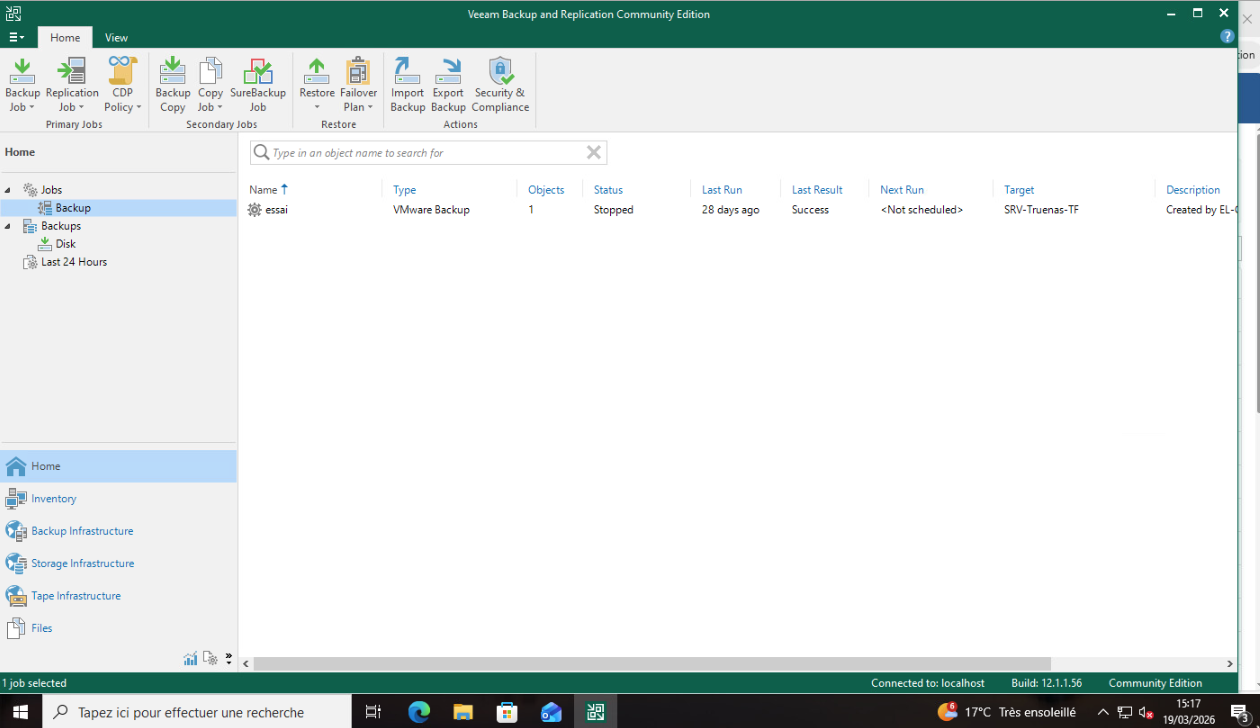

option httpchk GET /) détecte la panne en ~2 secondes et redirige le trafic sans intervention manuelle.Veeam Backup & Replication est installé au siège de Tenerife. Les sauvegardes des VMs de l'agence El Hierro (WEB-01, WEB-02, PROXY, AD) sont déclenchées manuellement par l'administrateur via la console Veeam, et transférées via le tunnel VPN IPsec vers le NAS RAID-5 du siège (SRV-Truenas-TF).

Console_Veeam_Backup_Status.png

Console_Veeam_Backup_Status.png

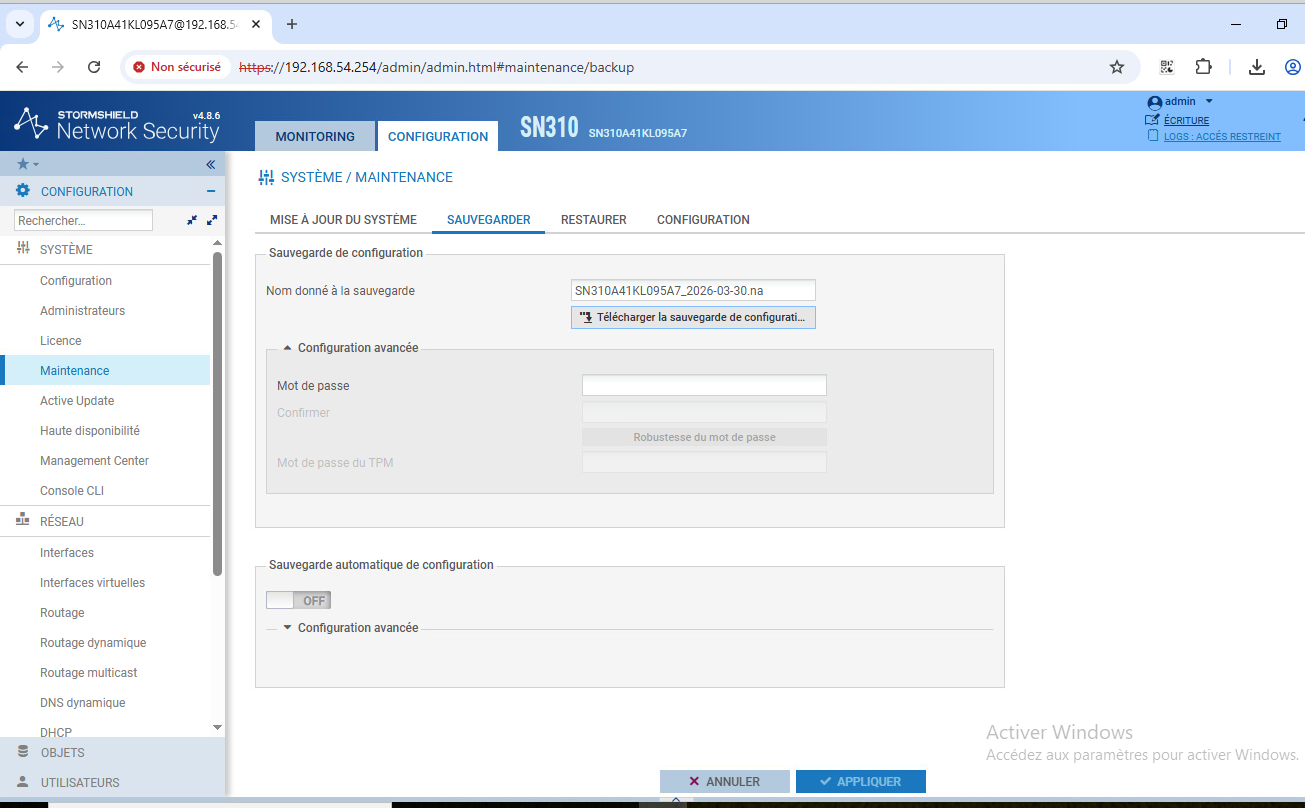

Les fichiers de configuration du pare-feu Stormshield, du switch TP-Link SG-3424 et du point d'accès WiFi sont exportés et stockés sur le NAS du siège.

SN310A41KL095A7_2026-03-30.na Export_Config_Maintenance_Stormshield.png

Export_Config_Maintenance_Stormshield.png

# Exemple CLI sauvegarde switch TP-Link

ssh admin@192.168.54.20

copy startup-config tftp 192.168.54.10 backup_switch_elhierro.cfg

# État des services sur WEB-01 systemctl status apache2 # Logs HAProxy tail -f /var/log/haproxy.log # Test de continuité DNS nslookup el-cicars.es 192.168.54.10